サイバー攻撃の複雑化・巧妙化が進むなか、組織は日常的にセキュリティインシデントの脅威に直撃していて、有事の際に迅速な対応をするのが組織にとって最も重要なこととなります。また有事の際は被害を最小限に

抑えることが重要となりますが、そのためには「迅速な対応」や「対応フローの継続的な改善」が不可欠と

なります。そのためには多岐にわたるインシデント事象を網羅した手順書(マニュアル)の事前整備や常に最新の状態を保つことが実務上必要となりますが、すべて人のみの対応では限界があるのではないでしょうか?

また対応の遅れや品質のバラつきを招くことが組織において課題となっておりませんでしょうか?

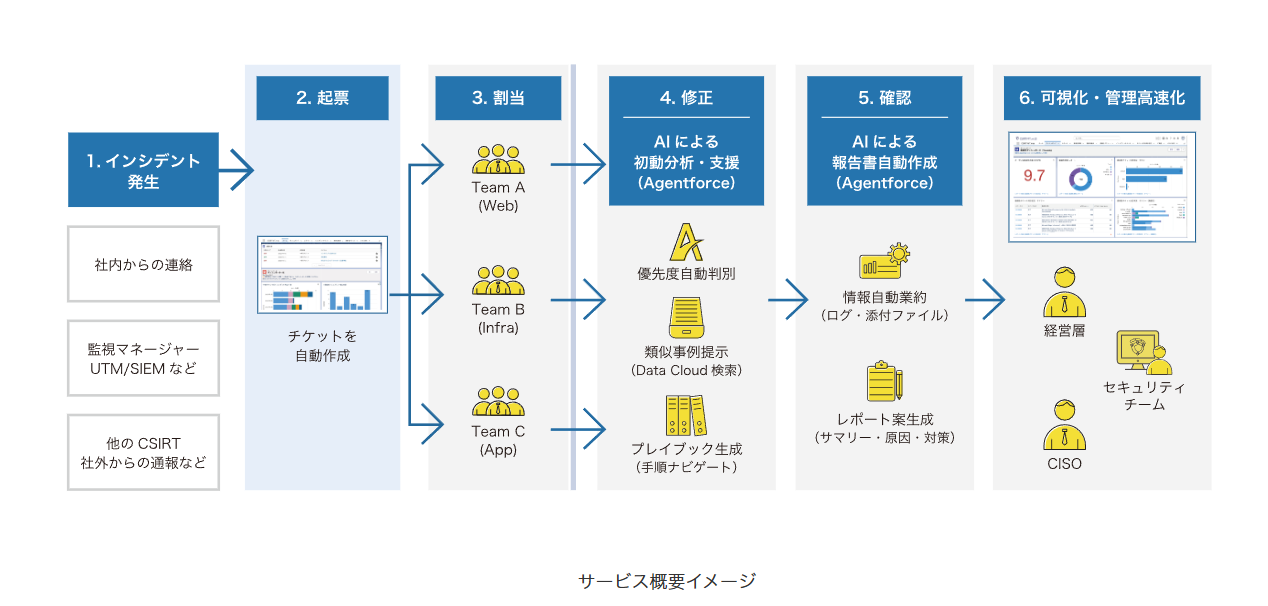

本ブログ記事では、CSIRTやSOCなどの業務を支援するCSIRT MT.mssの新オプションとして、

インシデント発生時の初動対応から事後のレポート作成(報告書作成)までをAIで支援する機能を

追加しましたのでご紹介します。CSIRT業務・SOC業務・情報システム部門など、インシデント対応に

携わられている方々の課題を解決するための一手としてご参考になればと思います。

目次

1.セキュリティ担当者が直面すること

●多岐にわたる事象への手順書整備が追いつかない

いざというときの対応策がマニュアル化されていなく、対応方針が標準化されていない。

また過去の事象対応ではどういった対応をしたのか覚えていなく、過去どういった対応をしたのか、

漁るのに時間を要してしまう。

●対応判断が特定の担当者に依存していて属人化している

手順書が整備されていないことにも繋がるが、担当者が変わった際に対応したことがない人への

レクチャーなどができていなく、対応方法が属人化してしまっている。

組織や部署として「誰でも対応できる」といった組織体制になっていない。

●レポート作成(報告書作成)に膨大な時間を要する

インシデントが発生してからの事象をメール等のやりとりから探してレポート作成(報告書作成)に

時間を要してしまっているため、経営層などに報告をする資料作成の時間を低減したい。

これらの課題を解決するためにCSIRT MT.mssの新オプションとしてAI機能をリリースしました。

またSalesforceの最新AI基盤である「Agentforce」と「Date Cloud」を活用しています。

これ以降は新オプションAI機能でできることやメリットを中心に記載します。

2.新オプションAI機能でできること

●インシデント発生直後の混乱しやすい状況でもAIが即座に状況を分析し対応策を提案

・ログファイルやインシデントの内容をもとに、推奨される対応の優先度や根拠まで提示

・参照すべき類似事例も素早く検索・提示:インシデント類似検索機能

・状況に応じた最適な対応手順(プレイブック)を自動生成:チェックリスト(プレイブック)機能

●インシデント類似検索機能

Data Cloudを活用し、過去のインシデント履歴から文脈が似ている事象を瞬時に提示します。

また単なるキーワードの一致だけではなく「意味合い」や「文脈」が似ている過去のインシデント事象を

AIが自動で探し出します。

●チェックリスト(プレイブック)機能

インシデントの内容を解析し、過去の対応に基づいて「何をすべきか」という具体的なアクションプランを

自動生成します。

●インシデントの要約レポートを自動生成する機能

Agentforceを活用し、コメント、メール、ログ、添付ファイル等の散在する情報を横断的に収集・集約して

経営層向けの報告書サマリーや時系列の対応履歴、再発防止策を含む詳細なレポート案を作成し、

レポート作成(報告業務)にかかる工数を削減できます。

<AIが参照するデータ例>

インシデントの概要以外にも下記の関連レコードを横断的に分析して要約します。

・インシデント基本情報:タイトル、カテゴリ、重要度など

・対応履歴:チェックリストの進捗、To Do(タスク)、タイムラインなど

・コミュニケーション:コメント、メールの送受信履歴

・添付ファイル:ログファイルやスクリーンショットなどの内容

3.利用シーンとメリット

●対応の迅速化

担当者が手作業で過去のやりとりや対応方法を漁るということがなくなり、「推奨対応アクション」や

「プレイブック(手順書)」をもとに対応をすることができるため、初動対応の時間を低減することに

つながります。

●属人化の解消

ベテラン社員の記憶に頼らずに、組織全体や他部署のナレッジを誰もが即座に活用できるようになり、

対応品質が均質化(標準化)されます。部署異動などをしてインシデント対応の方法がわからなくても、

過去の対応に基づいて何をすべきか判断することができ、 課題として挙げている「対応判断が特定の担当者に依存していて属人化している」という点を低減することができ、組織や部署としても「誰でも対応できる」と

いった体制構築をすることにつながります。

●経営層へのレポート作成(報告書作成)の時間を低減

インシデントの初動対応の時間削減も重要ではあるが、それに加えて従来レポート作成(報告書作成)に

時間を要していた点に関しては、インシデントに関連するコメント履歴・メール・添付ファイル・対応ログなどをAIが横断的に収集・分析し、レポート(報告書)のドラフトを作成することで、従来「人手」で収集や集計などをしていた時間を削減することができます。また報告書内には「経営層向けサマリー」「時系列の対応履歴」「再発防止策」など、詳細なインシデントレポート案を生成するため、その内容を参考にレポート作成

(報告書作成)をすることができます。

4.まとめ

上記で述べたように期待される効果としては下記のとおりです。

<期待される効果の要約>

●初動対応の迅速化

担当者がゼロから手順を考える時間を省き、インシデント対応の時間を短縮することが見込まれます。

●対応の属人化を解消

経験の浅い担当者でもナレッジや過去の対応事例に基づいて的確な手順で対応することができます。

●対応漏れの防止

ログ分析や過去事例に基づき、人が見落としがちな確認項目をAIが判断するため、対応品質が標準化されます。

●レポート作成(報告書作成)の時間短縮

提示された案を参考にレポート作成(報告書作成)ができるため、従来「人手」で収集や集計をしていた時間を

短縮でき、より本質的な業務に注力することができます。

昨今サイバー攻撃は日常的に起こっていて、インシデント発生直後は混乱しやすい状況下でありますが、

いかに迅速にインシデント対応をするかどうかが重要となってきます。

そんな中、AIが即座に「分析」と「提案」を行うことで対応時間や作業ボリュームを低減することができます。

CSIRT MT.mssの新オプションAI機能は従来「人手」で収集や集計していた箇所を自動化し、

インシデントの初動対応までの時間やレポート作成(報告書作成)の時間を低減することを支援します。

なお、セキュリティに精通した専門家が不足して悩む組織においても初動対応の迅速化や適切なレポート作成

(報告書の作成など)を実現することや担当者はより本質的な業務に注力し、組織のセキュリティ対策の

実効性を高めることができます。

インシデント対応を標準化したい、自動化できるところは自動化してより本質的な業務に注力をしたいなどの

お考えがある方はぜひ新たな一歩として詳細をご確認ください。

GRCS

GRCSによるブログ記事。G(ガバナンス)R(リスク)C(コンプライアンス)S(セキュリティ) をテーマに、シンプルで分かりやすい記事を配信しています。 どうぞよろしくお願い致します。